WireGuard 是一種主流最先進 VPN 加密技術協議,比 IPSec 安裝設定更簡單、速度更快、更安全、以及佔資源很少,它可讓兩台 Router 在不同的私有網域之間連結一起來,很適合用來跨區遠端存取檔案場景使用,這邊 OPNsnese WireGuard site-to-site 安裝設定說明分享給大家。

目錄

WireGuard 準備工作

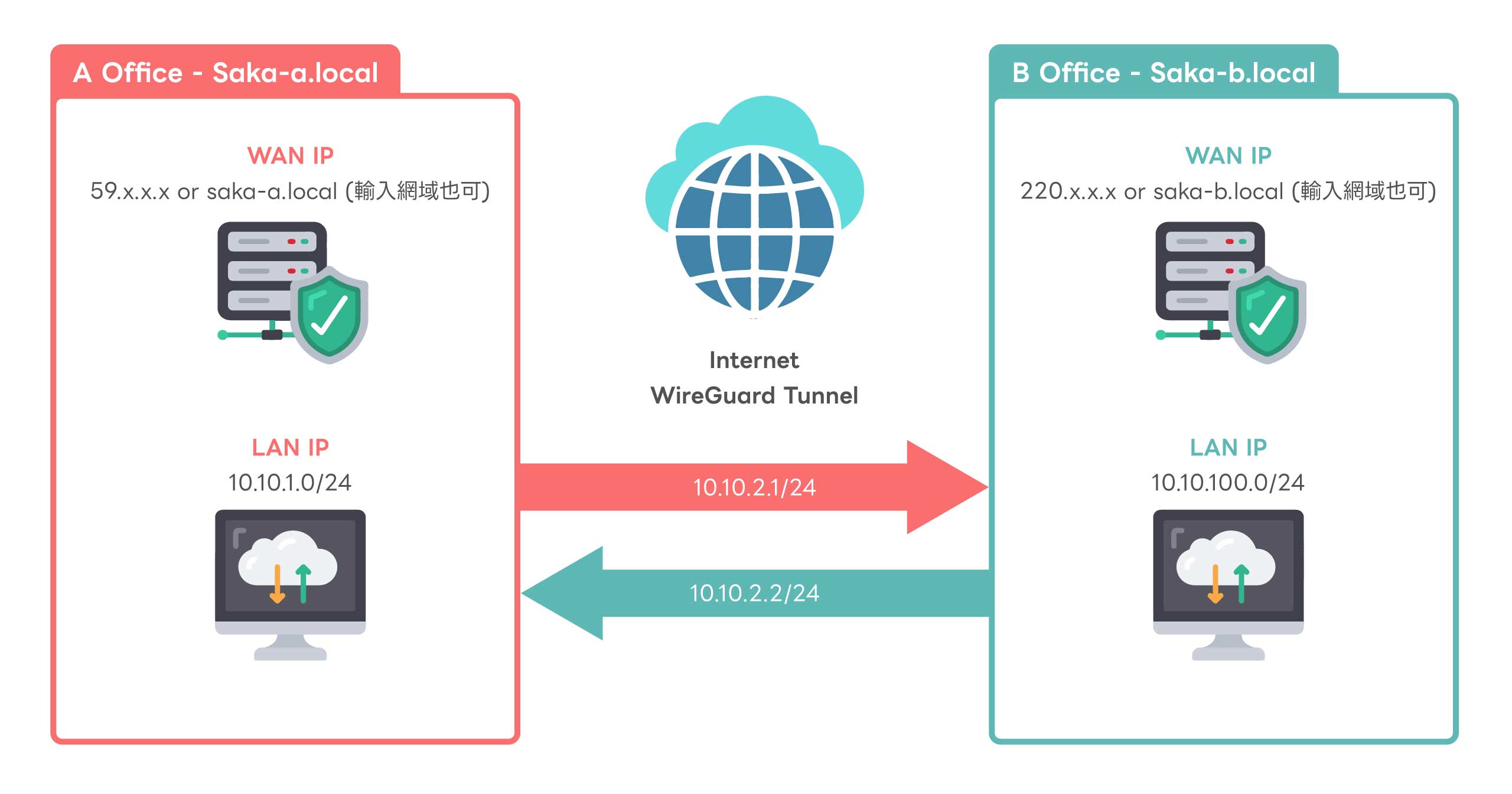

應用拓樸場景規劃如下,兩台 OPNsense 網路確認所需設定值,但不一定要照抄,依您規劃需求去設定。

A 站點網路配置

| 主機名稱 | Saka-a.local |

| WAN IP | 59.x.x.x |

| LAN IP | 10.10.1.0/24 |

| WireGuard Tunnel | 10.10.2.1/24 |

B 站點網路配置

| 主機名稱 | Saka-b.local |

| WAN IP | 220.x.x.x |

| LAN IP | 10.10.100.0/24 |

| WireGuard Tunnel | 10.10.2.2/24 |

WireGuard 建置步驟

此介紹一台 OPNsense 建置 WireGuard Site-to-Site 所需設定,其另一台 OPNsense 也跟著做同樣設定。

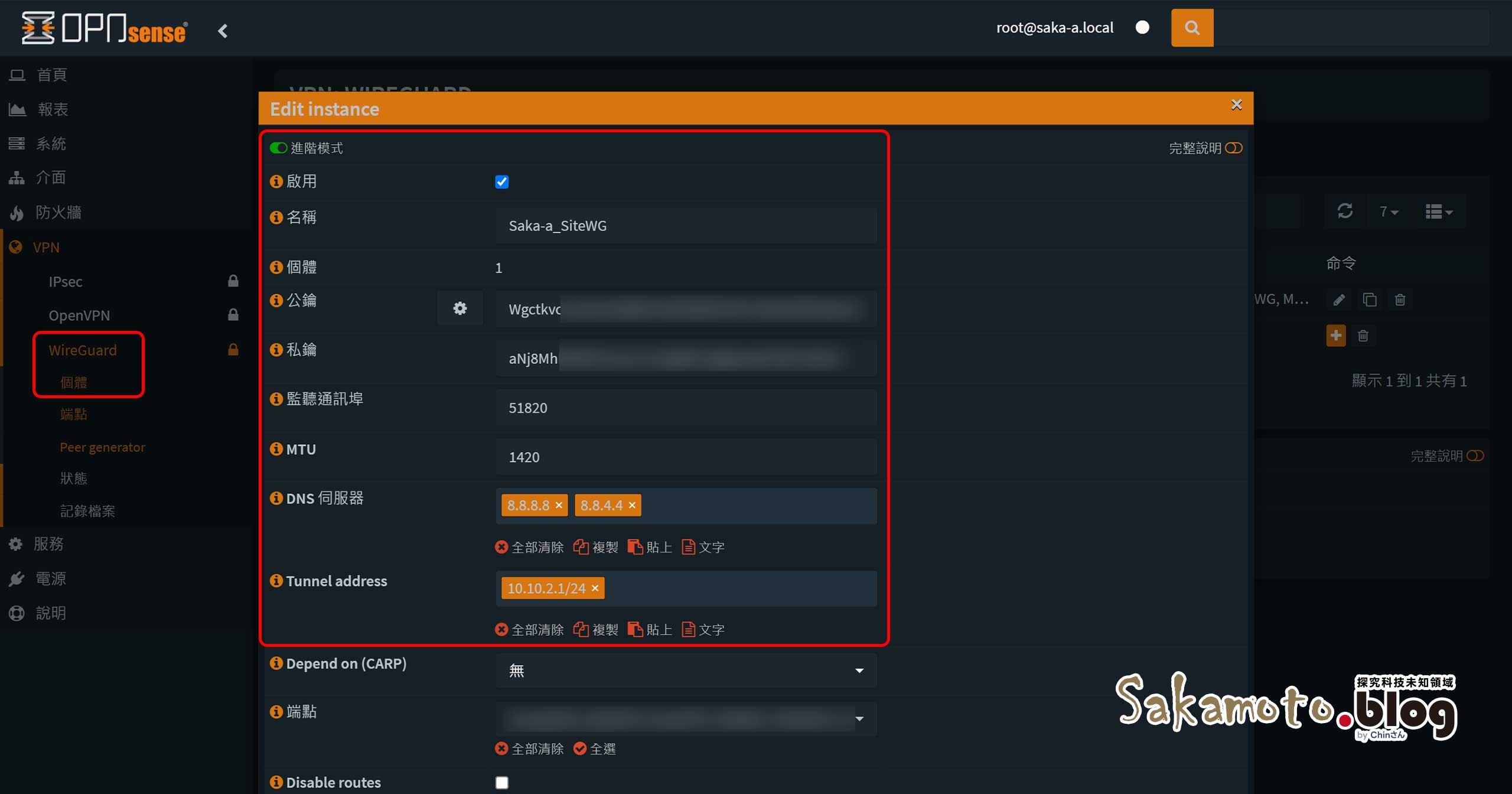

Step 1. 建立 WireGuard Tunnel

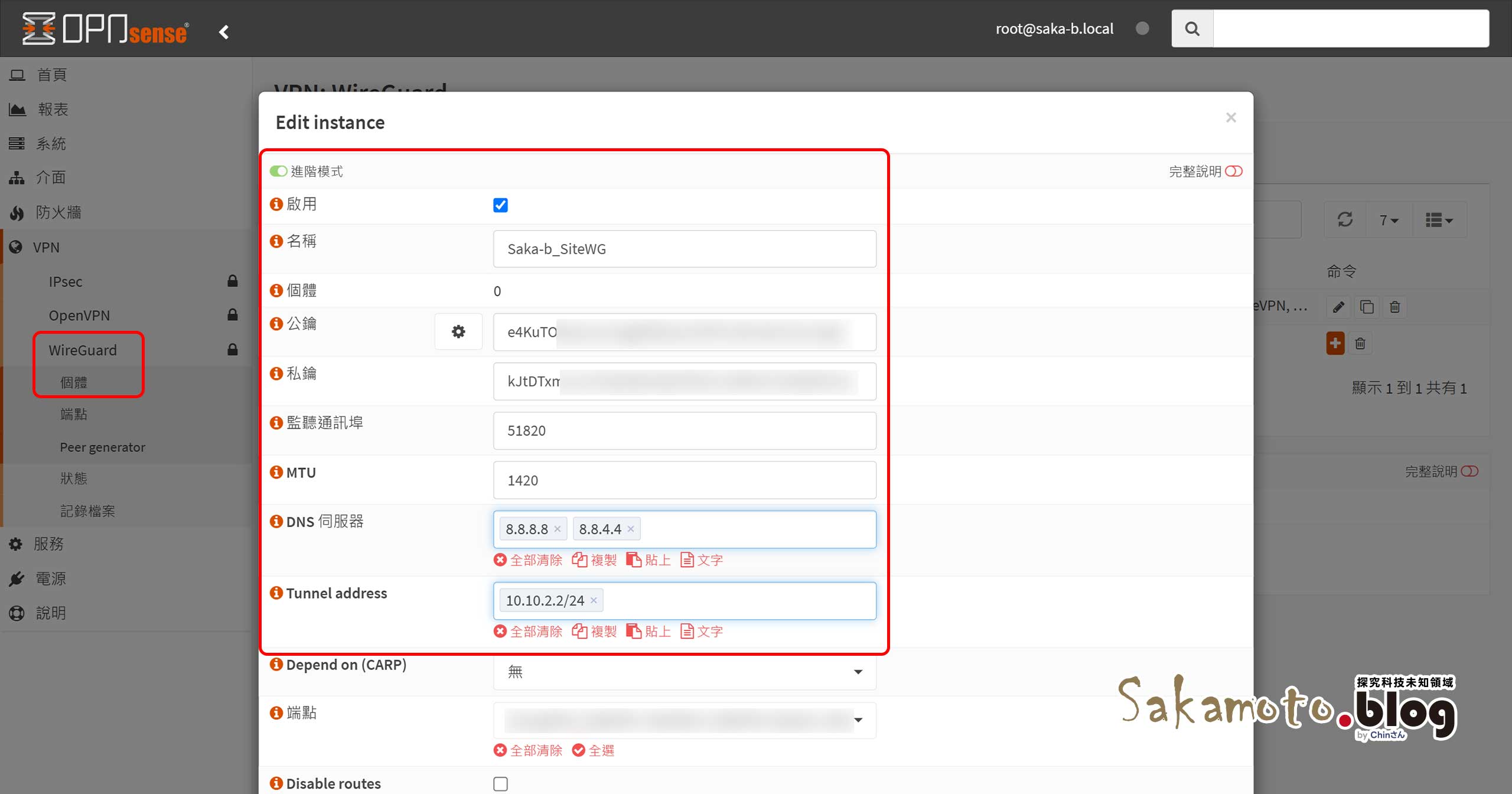

在 VPN → WireGuard →個體 Instance 新增建立給 WireGuard Tunnel 使用,在之前先開啓【進階模式】。

| 啓用 Enabled | 勾選 |

| 名稱 Name | Saka-a_SiteWG |

| 公鑰 Public Key | 點擊齒輪圖示,自動產生一組 Key |

| 私鑰 Private Key | 自動產生 |

| 監聽通訊埠 Listen Port | 51820 |

| MTU | 1420(預設)或 1412(PPPoE 模式) |

| DNS 伺服器 | 8.8.8.8 / 8.8.4.4(自行自訂 DNS 即可) |

| Tunnel Address | 10.10.2.1/24 |

| 端點 Peers | 後面會自動加入,不須設定 |

設定完成後,儲存並且套用。

Step 2. 建立 WireGuard Peers

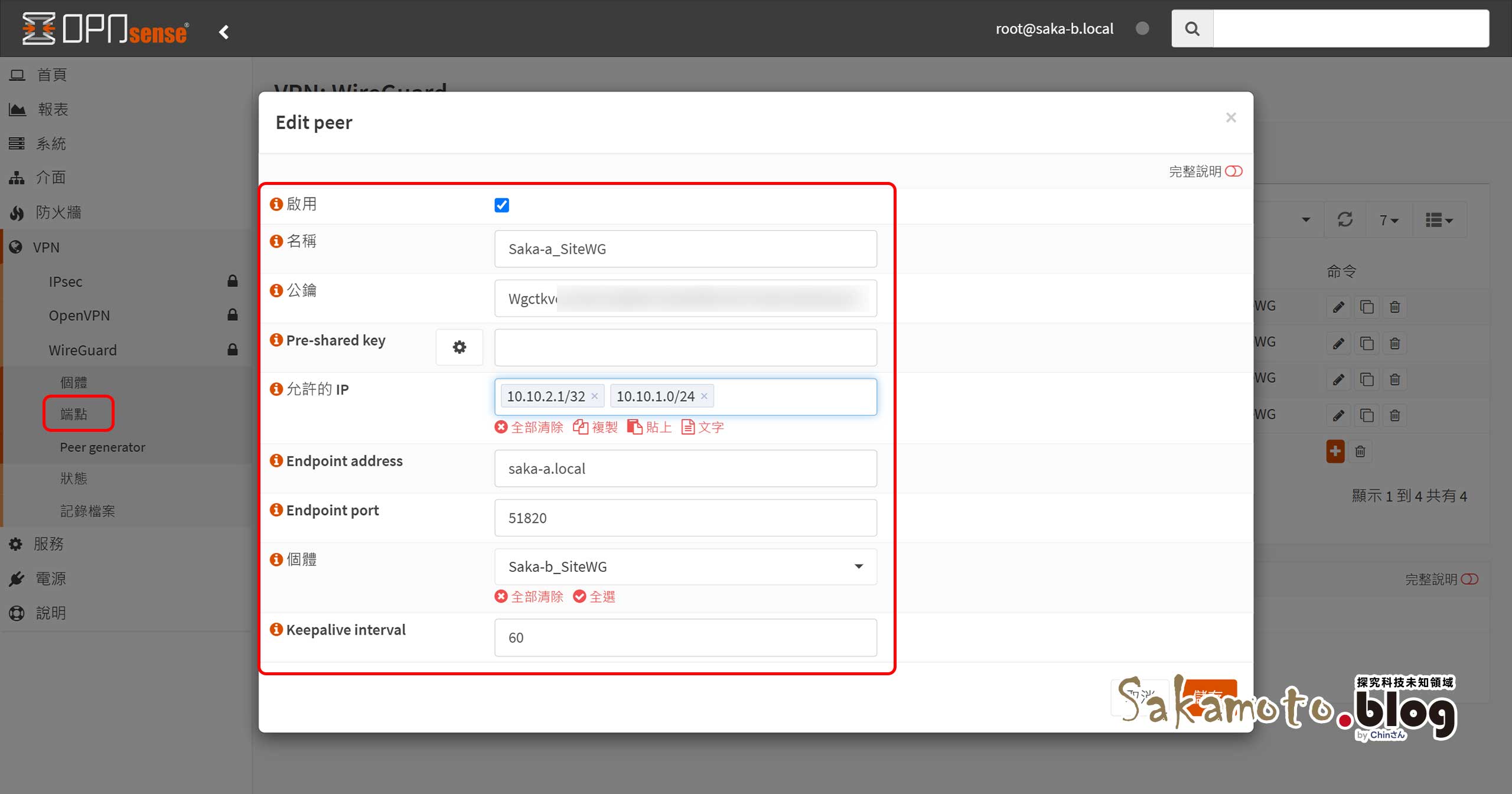

接著點選端點 Peers 新增建立。

| 啓用 Enabled | 勾選 |

| 名稱 Name | Saka-b_SiteWG |

| 公鑰 Public Key | 從對方 B 站點公鑰 Public Key 複製過來貼上 |

| 預共享金鑰 Pre-shared Key | 留空不填 |

| 允許的 IP | 10.10.2.2/32(對方 Tunnel)、10.10.100.0/24(對方 LAN IP) |

| 端點位址 Endpoint address | 220.x.x.x 或 saka-b.local(可以輸入網域,對浮動制用戶適用) |

| 監聽通訊埠 Listen Port | 51820 |

| 個體 Instance | 選擇已建立 Tunnel,例如 Saka-a_SiteWG |

| 活動時間 Keepalive interval | 建議設 25 秒,假如您是企業級網路較穩定的話,可以拉長至 60 秒 |

設定完成後,儲存並且套用。

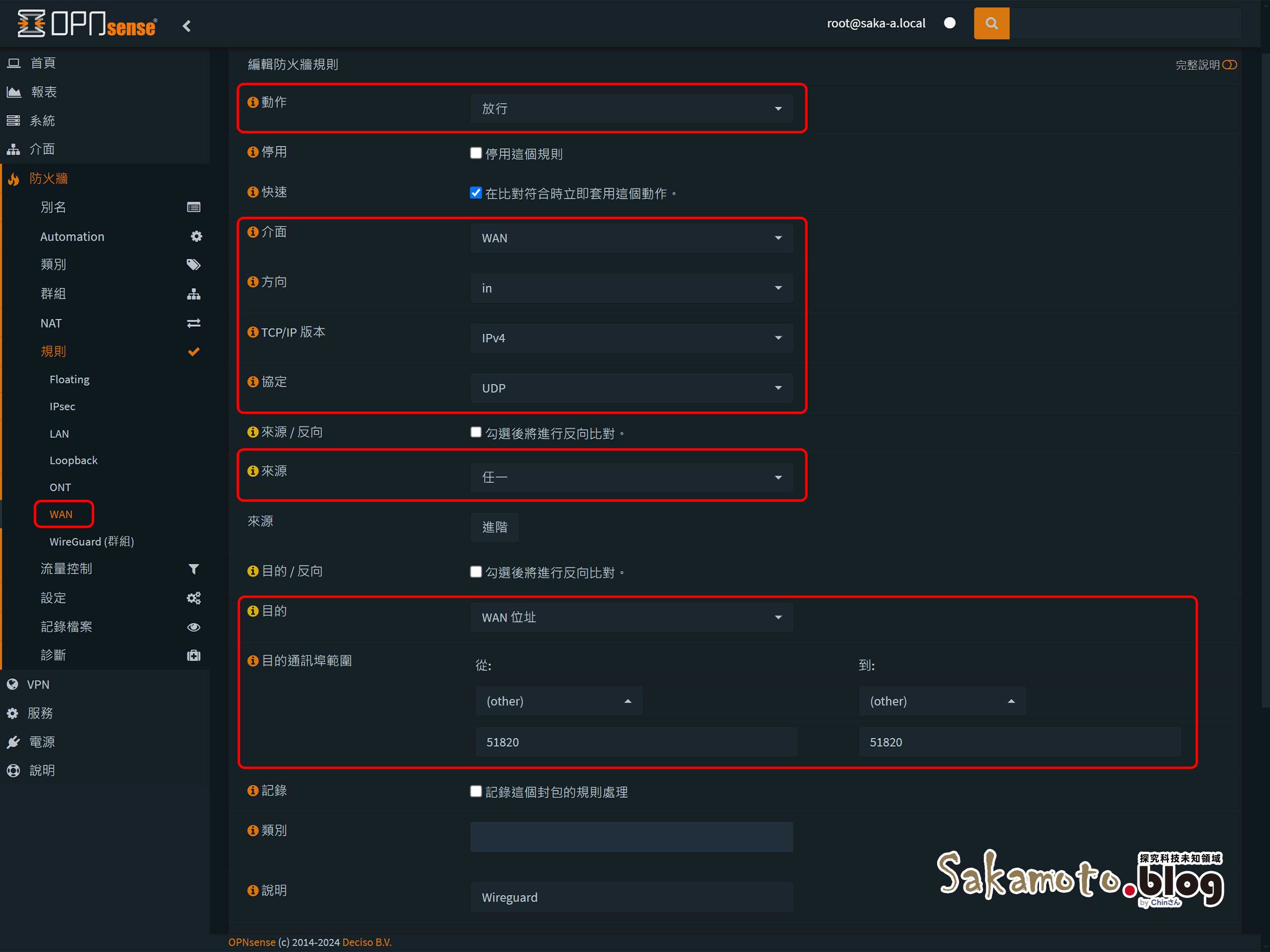

Step 3. 建立 WireGuard 防火牆

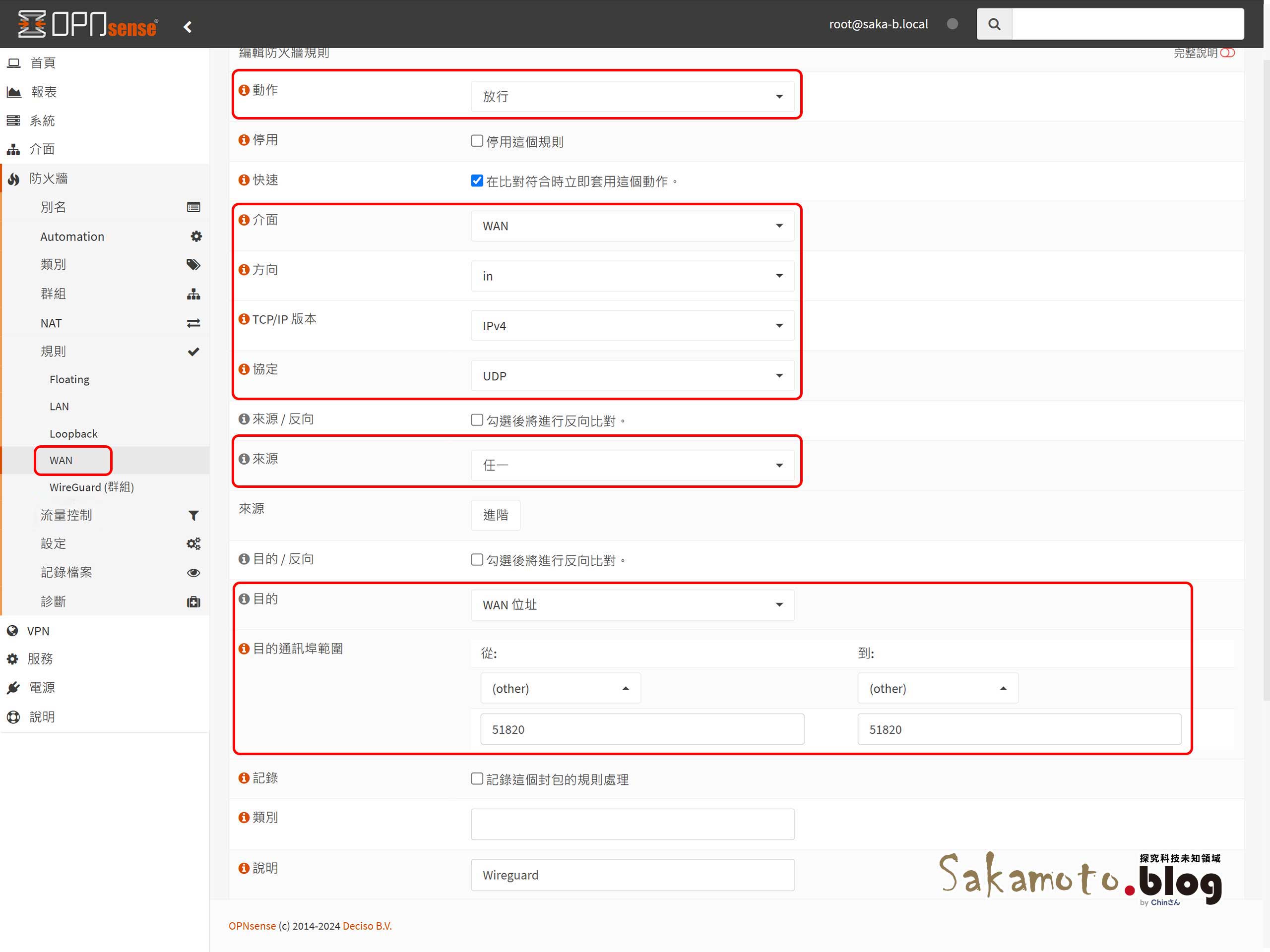

前往防火牆→規則→WAN,新增允許對方站點的傳入Wireguard 流量規則。

| 動作 Action | 選擇允許放行 Pass |

| 介面 Interface | WAN |

| 方向 Direction | in |

| TCP/IP Version | IPv4 |

| 協定 Protocol | UDP |

| 來源 Source | 任何 或可限制指定對方的IP允許流量 |

| 目的 Destination | WAN 位址 |

| 範圍 Destination port | 51820 |

| 說明 Description | WireGuard 或可自行自訂名稱說明 |

設定完成後,儲存並且套用。

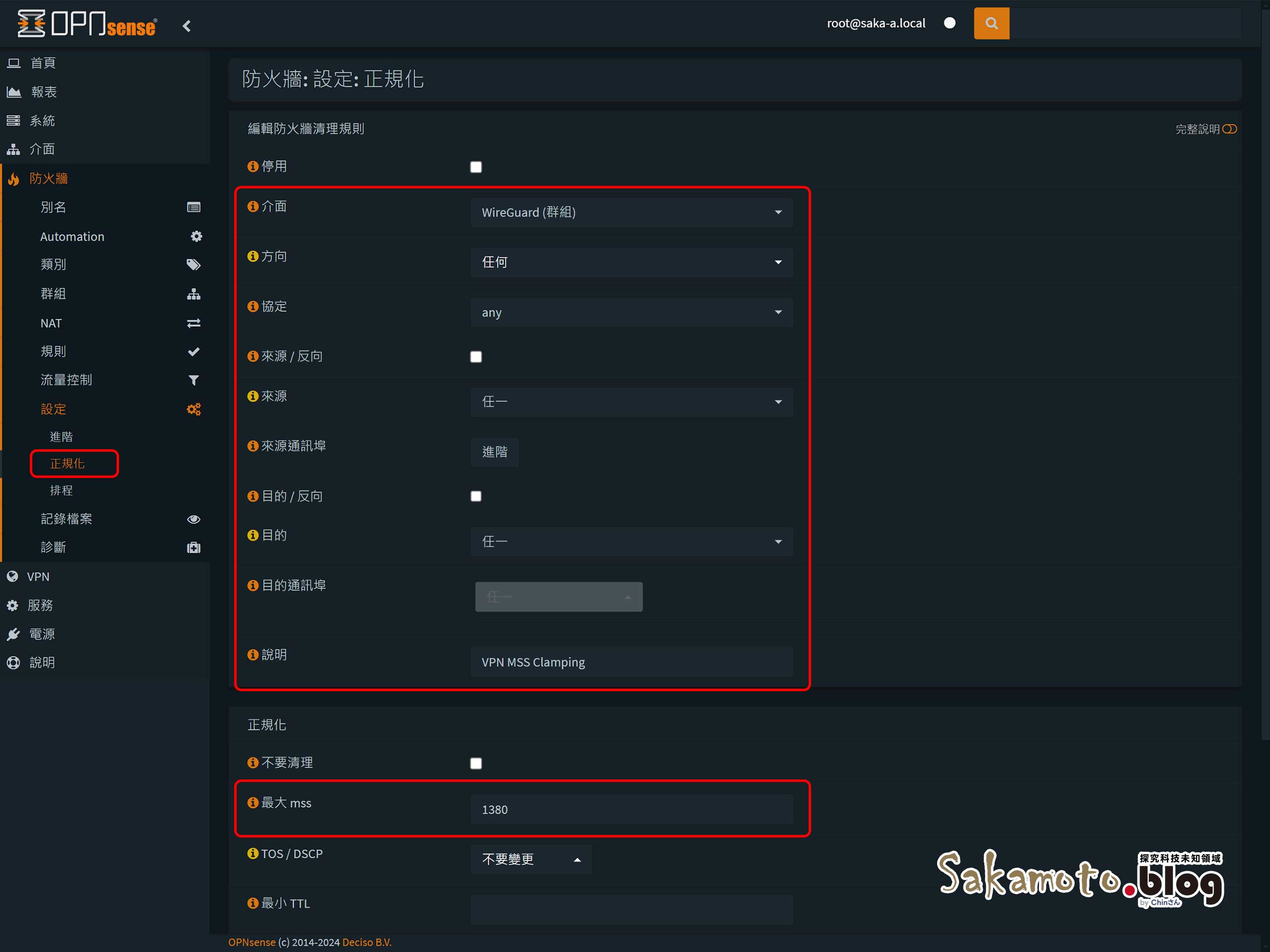

Step 4. 設定 WireGuard MSS Clamping 限制

在防火牆→設定→正規化,為了確保 WireGuare 傳輸穩定,避免造成掉包、延遲、以及傳輸降下異常問題,需要設定 MSS Clamping 限制。

| 介面 Interface | WireGuard ( 群組Group ) |

| 方向 Direction | Any |

| 協定 Protocol | Any |

| 來源 Source | Any |

| 目的 Destination | Any |

| 目的範圍 Destination port | 預設為 Any 不需設定 |

| 說明 Description | Wireguard MSS Clamping Site A |

| 最大 mss | 1380(預設)或 1372(PPPoE 模式) |

設定完成後,儲存並且套用。

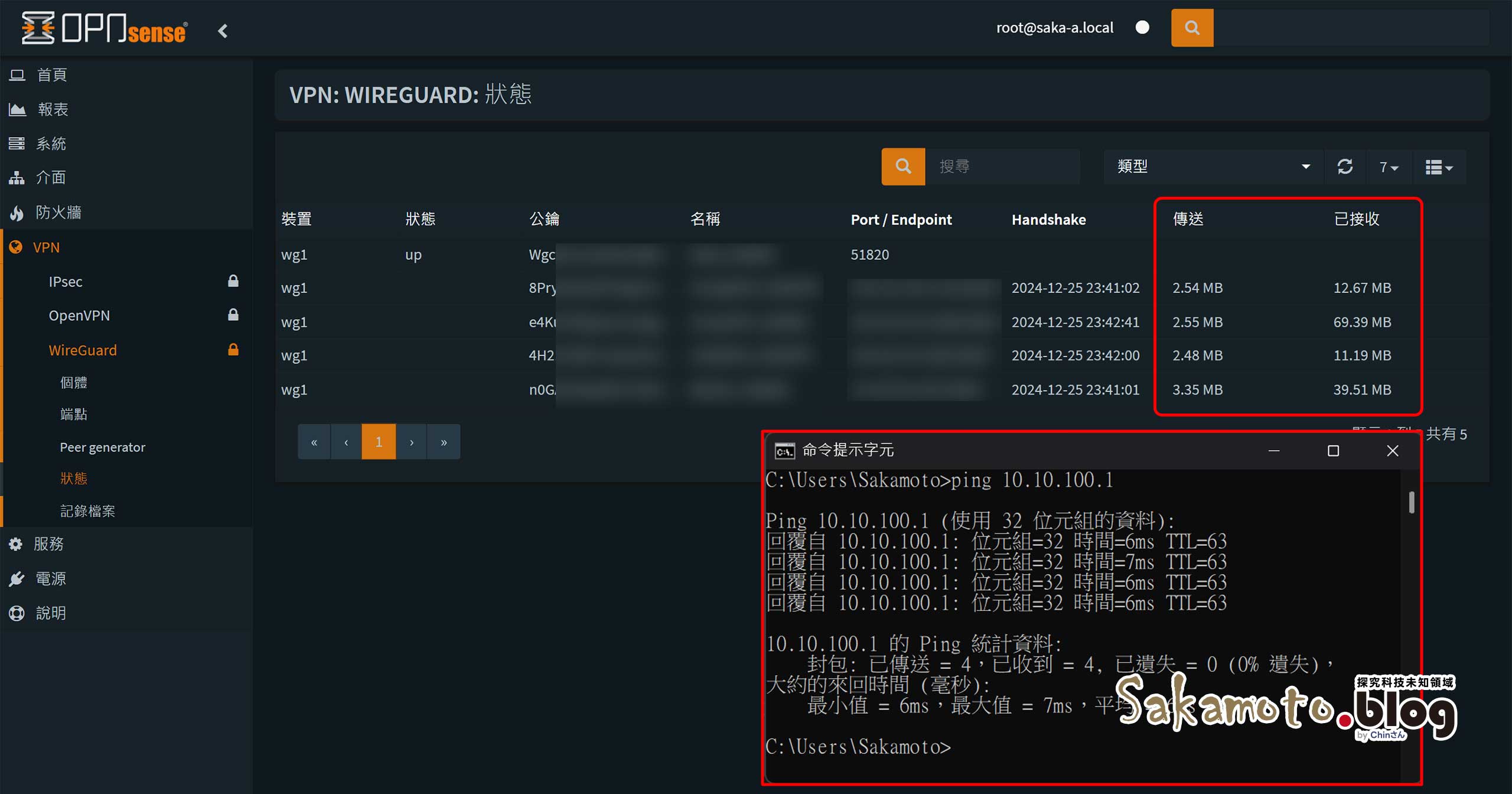

Step 5. 確認 WireGuard 連線測試

以上部署完成後,回到 VPN → WireGuard 頁面,最下面啓用 WireGuard 服務,然後可前往 Diagnostics 看一下就會到了連線流量,或是可 ping 一下對方 IP 是否有連線成功。

WireGuard vs IPSec Site to Site 比較

測試平台

- CPU 處理器:Intel N100 4C4T

- RAM 記憶體:DDR4-3200 16GB

- 儲存裝置:KLEVV CRAS C710 512G M.2 PCIe

- 網路環境:HiNet 2G/1G 固定制

A、B 站點設備規格是相同